Que ce soit pour l’accès à Facebook, à Amazon, à votre compte bancaire, à votre portefeuille de cryptomonnaies, l’authentification à deux facteurs est vitale ! Il est bon de l’activer chaque fois que cela est possible et mieux encore, d’activer une authentification renforcée si elle est disponible.

au sommaire

Si vous effectuez régulièrement des achats sur le Net, il est probable que votre banque a activé le système suivant : avant de valider un paiement, un code est envoyé par SMS sur votre téléphone mobilemobile. Il vous faut taper ce code en ligne afin que le versement puisse se concrétiser.

Ce système - l'authentification à deux facteursauthentification à deux facteurs ou 2FA (2 Factors Authentification) est ce que l'on a trouvé de plus simple à ce jour pour résoudre l'insuffisance du système des mots de passe.

La protection par mots de passe a vécu

Tout est parti d'un constat : le système des mots de passe a vécu. Il présente trop de faiblesses pour offrir une sécurité absolue.

- En premier lieu, un grand nombre d'utilisateurs se servent d'expressions que les hackers peuvent « craquer » aisément. Chaque année, Splashdata publie la liste des 25 mots de passe les plus utilisés. On peut avoir du mal à y croire mais la réalité est là, le n° 1 du lot est : « 123456 ». Le n° 2 est à peine plus complexe : « 123456789 ». Et le n° 3 est « QWERTY », ce qui correspond aux six premières lettres d'un clavier américain.

- Il est également courant que des usagers utilisent des combinaisons aisées à deviner. Exemple : Claude Dubois, né le 24 janvier 1984, va avoir pour mot de passe : « CD240184 ».

- Quand bien même le mot de passe serait plus complexe, les hackers ont développé un grand nombre de techniques pour amener un utilisateur à dévoiler malgré lui son mot de passe. L'une de ces méthodes est le phishing, soit un site qui reproduit fidèlement l'interface d'un site connu comme AmazonAmazon.

- Une autre méthode consiste à placer sur l'ordinateur d'un usager un keylogger, c'est-à-dire un programme qui enregistre ce qu'il tape sur son clavier.

- Il est courant que des bases de donnéesbases de données soient piratées et que des hackers accèdent ainsi aux mots de passe de très nombreux usagers. En septembre 2018, FacebookFacebook a été contraint de révéler qu'une faille de sécurité avait ainsi compromis 50 millions de comptes, dont 200.000 sur la France.

La nécessité d’alternatives aux mots de passe

Pour remédier aux faiblesses du système des mots de passe, maints systèmes ont été imaginés.

- Si vous avez un iPhoneiPhone, vous savez qu'AppleApple a opté, depuis quelques années déjà, pour une identification biométrique (la reconnaissance d'attributs physiquesphysiques) comme sésame de votre appareil. Tout d'abord les empreintes digitalesempreintes digitales, plus récemment, l'identification du visage.

- Des applicationsapplications tels que Dashlane, 1Password, KeePass ou LastPass créent des mots de passe ultracomplexes et différents pour chaque site visité, et les fournissent d'eux-mêmes à chaque visite.

- Des systèmes de protection impliquant une clé USBUSB ont été mis au point, tels la Yubikey de Yubico. Dans le secteur des cryptomonnaiescryptomonnaies, la société française Ledger propose une clé de ce type, qui stocke tous les accès aux walletswallets (portefeuilles) et exchanges (places de marché).

- Des sociétés telles que GoogleGoogle ou MicrosoftMicrosoft planchent, en partenariat avec des sociétés telles que Visa ou Mastercard, sur une alternative universelle qui servirait sur le Web.

Toutefois, l'authentification à deux facteurs est le système le plus simple. Il a été mis en place par un grand nombre d'acteurs du Web, notamment les banques et pour cause : la deuxième Directive européenne sur les services de paiement, en vigueur depuis le 13 janvier 2018 - et visant à renforcer la sécurité des paiements en ligne - préconise l'emploi de cette authentification à deux facteurs par les prestataires de services de paiement.

Sur des sites tels que Facebook, TwitterTwitter, Amazon, c'est à l'utilisateur de faire la démarche d'activer l'authentification à deux facteurs - elle n'est pas proposée par défaut. Sachez que, parfois, ce système est appelé : « validation en deux étapes ».

Comment cela fonctionne ?

L'authentification à deux facteurs (2FA) fonctionne ainsi. Si un intrus tente d'accéder à votre portefeuille de cryptomonnaies, à votre Cloud, à votre compte Twitter ou Amazon depuis un appareil inhabituel, un code de sécurité est envoyé sous forme de SMS ou encore sur une adresse e-mail, parfois aussi sur une application d'authentification. Il est nécessaire de taper ce code avant de pouvoir aller de l'avant.

Ainsi donc, quand bien même vous utiliseriez un mot de passe peu solidesolide, il sera impossible à un pirate d'entrer sur votre compte ou d'effectuer des transactions financières.

De plus, le fait de recevoir un code vous demandant l'accès à votre Facebook ou Amazon peut vous alerter que quelqu'un a « craqué » votre mot de passe, ce qui vous alerte de la nécessité d'en changer aussitôt.

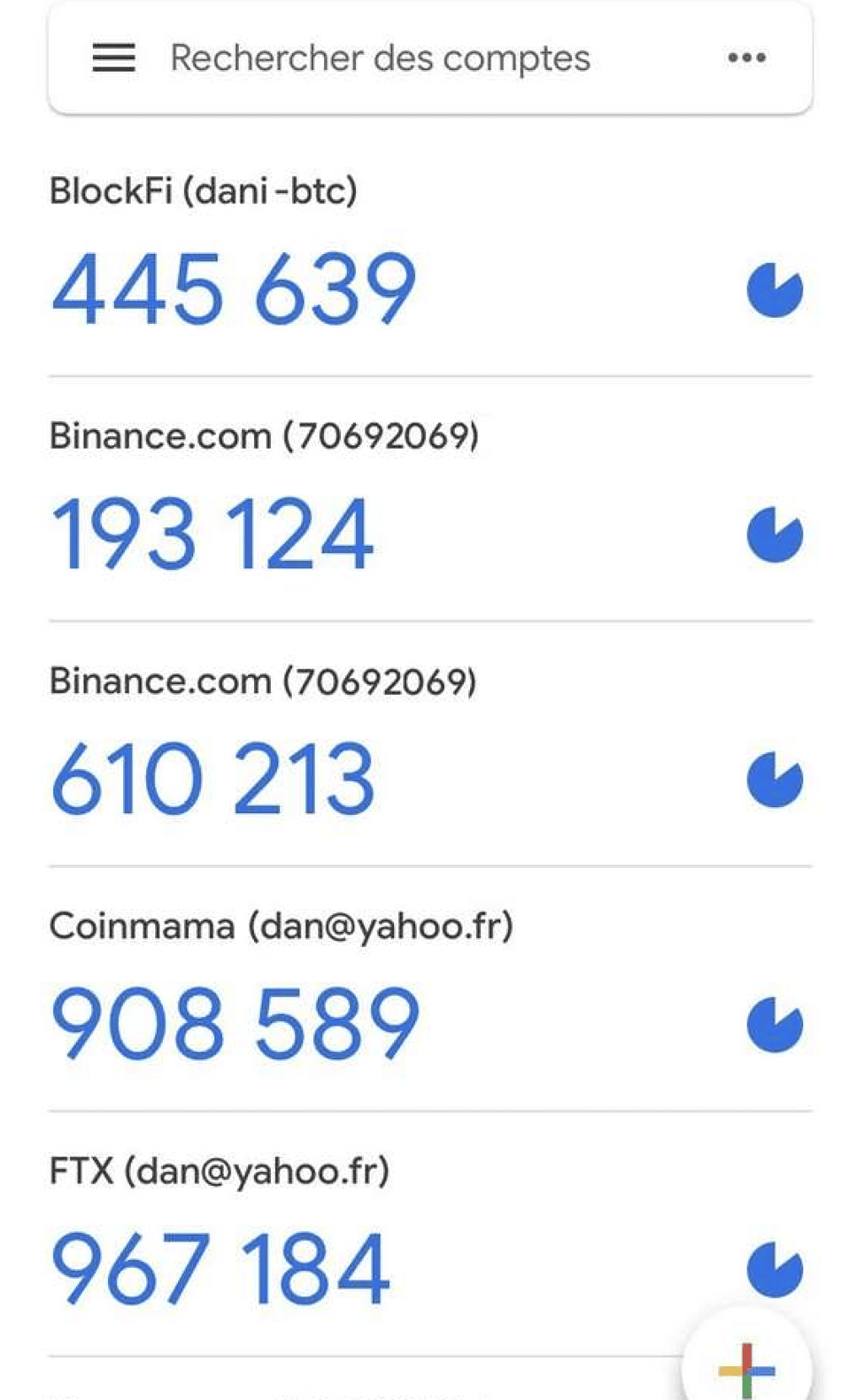

La nécessité du 2FA est plus importante encore si vous gérez un compte de cryptomonnaies. De nombreux exchanges - c'est notamment le cas de Binance ou Coinbase - exigent cette authentification avant d'autoriser un transfert de crypto-actifs vers une adresse externe. Par ailleurs, sur un site tel que Binance, on peut aussi protéger l'accès à son compte par le scan d'un code-barrescode-barres depuis l'application correspondante sur mobile.

Les applications d’authentification

Afin de protéger leurs usagers contre tout risque d'arnaque, un grand nombre d'applications liées à la cryptomonnaie peuvent exiger une vérification renforcée. Par exemple, sur Binance, il est possible d'exiger une authentification de plus haut niveau :

- envoi d'un SMS sur téléphone mobile ;

- validation via une application d'authentification qu'il faut lancer sur son mobile telle que Google Authenticator.

Résultat : il est nécessaire de taper deux codes pour autoriser une transaction. Chaque fois qu'une telle option est proposée, il faut l'activer. Il serait trop dommage de voir un wallet vidé de ses actifs suite à une intrusion.

À choisir, il est préférable d'adopter une validation via une app comme Google Authenticator qu'un envoi de SMS. Un message SMS pourrait être intercepté par un pirate zélé, alors qu'une application d'authentification bénéficie d'un plus haut niveau de sécurité. Toutefois, l'idéal est d'activer les deux.

Parfois aussi, l'app d'authentification Google vous demande juste de taper sur la touche « Oui » en réponse à une question telle que : « Essayez-vous de vous connecter ? ». La validation est donc rapide, mais efficace. Google peut notamment demander cette vérification chaque fois que vous vous connectez à Gmail, Google Sheets ou autre application maison depuis un appareil inhabituel. En réalité, Google estime cette protection si importante que depuis novembre 2021, cet éditeur a décidé de l'imposer à deux millions de propriétaires de compte YouTubeYouTube et entend l'étendre aux divers comptes Google.

Nous ne pouvons que conseiller de mettre à profit ces divers systèmes d'authentification. Qu'importe si vous perdez à chaque fois un peu de temps à fournir ces sésames. C'est la sécurité de vos comptes qui est en jeu. Ceux qui se sont fait pirater leur Facebook peuvent aisément témoigner des nuisancesnuisances qu'ils ont ainsi subies.