actualité

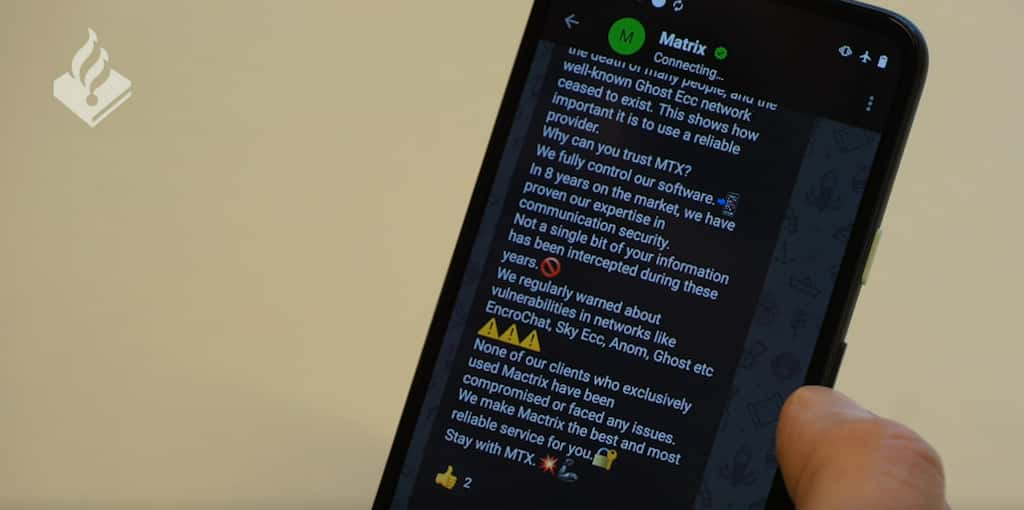

Drogue, armes, blanchiment… : Europol vient de faire tomber Matrix, la messagerie chiffrée des organisations criminelles !

La cybersécurité selon Futura va au-delà des antivirus. Plongez dans des conseils pratiques, des analyses de menaces et des innovations qui protègent vos données numériques. Restez en avance sur les cybermenaces avec nos contenus détaillés.

Europol vient de démanteler Matrix, la messagerie chiffrée utilisée par les organisations criminelles internationales. Ses serveurs, dont certains se trouvaient en France, ont été neutralisés.

C’est au tour de Norauto de subir une fuite des données de ses clients. Si cette fuite n’est pas massive, elle inquiète par le type d’informations dérobées, puisque les numéros des cartes d’identité des clients en font partie.

Les arnaques sur Internet se font de plus en plus sophistiquées, amplifiées par les deepfakes. Elles vont cibler massivement les consommateurs à l'approche des fêtes de Noël, période propice aux achats en ligne, avec des SMS et e-mails frauduleux cherchant à piéger des données personnelles et bancaires. Ainsi, près d'un Français sur cinq pourrait être touché. Voici quelques conseils pour contrer cette cybercriminalité.

Quand un appareil fonctionne mal, le premier réflexe consiste à le redémarrer. Avec un smartphone, cela permet également de renforcer la sécurité. C'est en tout cas ce que conseille la NSA. Explications.

Tech

Cryptomonnaie

question réponse

• 15/12/2024

Tech

Antivirus

actualité

• 12/12/2024

Tech

Intelligence artificielle

actualité

• 01/12/2024

Tech

Cybersécurité

actualité

• 22/11/2024

Tech

Internet

actualité

• 17/11/2024

Tech

Cybersécurité

question réponse

• 15/10/2024

Tech

Android

actualité

• 28/09/2024

Tech

Technologie

actualité

• 24/09/2024

Tech

Technologie

actualité

• 23/09/2024

Tech

Cybersécurité

actualité

• 21/09/2024

Tech

Cybersécurité

actualité

• 07/09/2024

Tech

Internet

question réponse

• 27/08/2024

Tech

Cybersécurité

actualité

• 04/08/2024

Tech

Applications

question réponse

• 18/07/2024

Tech

Technologie

actualité

• 17/07/2024

Tech

Technologie

brève

• 17/06/2024

Tech

Cybersécurité

actualité

• 15/06/2024

Tech

Cybersécurité

actualité

• 06/06/2024

Tech

Smartphone

actualité

• 04/06/2024

Tech

Technologie

actualité

• 29/05/2024

Tech

Technologie

brève

• 06/05/2024

Tech

Technologie

actualité

• 22/04/2024

Tech

Cyberguerre

actualité

• 22/04/2024

Tech

Technologie

actualité

• 01/04/2024

Tech

Guerre du futur

actualité

• 18/03/2024

Tech

Cybersécurité

brève

• 07/03/2024

Tech

Cybersécurité

actualité

• 05/03/2024

Tech

Technologie

actualité

• 12/02/2024

Tech

Guerre du futur

actualité

• 07/02/2024

Tech

Cyberguerre

brève

• 06/02/2024

Tech

Technologie

actualité

• 01/02/2024

Tech

Internet

actualité

• 28/01/2024

Tech

Cybersécurité

question réponse

• 28/01/2024

Tech

Cybersécurité

question réponse

• 28/01/2024

Tech

Internet

actualité

• 28/01/2024

Tech

Internet

définition

• 26/01/2024

Tech

Guerre du futur

actualité

• 04/01/2024

Tech

Cybersécurité

actualité

• 23/12/2023

Tech

Téléphonie mobile

question réponse

• 13/12/2023

Tech

Informatique

question réponse

• 10/12/2023

Tech

Cybersécurité

actualité

• 01/12/2023

Tech

Deepfake

actualité

• 29/11/2023

Tech

Informatique

actualité

• 04/11/2023

Tech

Informatique

actualité

• 11/10/2023

Tech

Réseaux sociaux

question réponse

• 05/10/2023

Tech

Technologie

actualité

• 23/09/2023

Tech

Informatique

actualité

• 18/09/2023

Tech

Cybersécurité

brève

• 15/09/2023

Tech

Smartphone

actualité

• 31/10/2019

Tech

Technologie

actualité

• 19/07/2024

Tech

Cybersécurité

actualité

• 13/09/2021

Tech

Technologie

actualité

• 26/07/2024

Tech

Tech

actualité

• 23/09/2020

Tech

Internet

actualité

• 14/12/2022

Tech

Téléphonie mobile

question réponse

• 13/12/2023

Tech

Technologie

actualité

• 02/12/2024

Cybersécurité

Penchez-vous sur les enjeux de la sécurité informatique et explorez avec nous les défis complexes et les solutions innovantes qui façonnent la protection de l'information dans un monde de plus en plus connecté.La cybersécurité sur Futura vous plonge au cœur d'un univers où les menaces numériques évoluent sans cesse. De la protection des données personnelles aux attaques sophistiquées contre les infrastructures critiques, notre catégorie offre une analyse approfondie des tendances, des vulnérabilités et des solutions qui émergent dans cette course perpétuelle entre les défenseurs de la sécurité et les cybercriminels.

Explorez les dernières avancées technologiques et les innovations en matière de cybersécurité. Futura décrypte les nouvelles solutions, des outils de détection d'intrusion à l'intelligence artificielle appliquée à la sécurité. Restez informé sur les méthodes de défense émergentes qui permettent de contrer les attaques toujours plus sophistiquées et de renforcer la résilience des systèmes numériques.

Que vous soyez un professionnel de la sécurité informatique ou simplement soucieux de comprendre les enjeux qui touchent chacun d'entre nous, la catégorie Cybersécurité de Futura vous propose des analyses approfondies et des informations essentielles pour naviguer dans un monde numérique complexe et en constante évolution. Restez informé, restez protégé.Bons plans