Une nouvelle alerte met en garde contre des images vectorielles dans les pièces jointes des e-mails. De plus en plus utilisées par des pirates dans des campagnes de phishing et de malware, elles ne sont que rarement détectées par les antivirus.

Des spécialistes de la cybersécurité, qui publient sous le nom MalwareHunterTeam sur X (ex-TwitterTwitter), viennent d’alerter sur l'utilisation croissante de fichiers d'image SVG dans des campagnes de phishing (hameçonnagehameçonnage). Ce n'est pas un phénomène nouveau, mais ces fichiers, qui peuvent sembler anodins, sont de plus en plus utilisées comme vecteur d’attaque dans les pièces jointes des e-mails.

Le SVG (Scalable Vector Graphics) est un format d'image un peu particulier utilisant des vecteurs. Au lieu de décrire une image pixel par pixel comme les formats classiques (JPGJPG, PNG, BMP...), le SVG décrit le contenu en tant que formes géométriques. L'avantage est de pouvoir zoomer à l'infini, sans que l'image se pixellise. C'est un format particulièrement bien adapté aux logos, aux graphiques et certains types de dessins, mais pas à la photo, par exemple.

Des images qui peuvent contenir des scripts malveillants

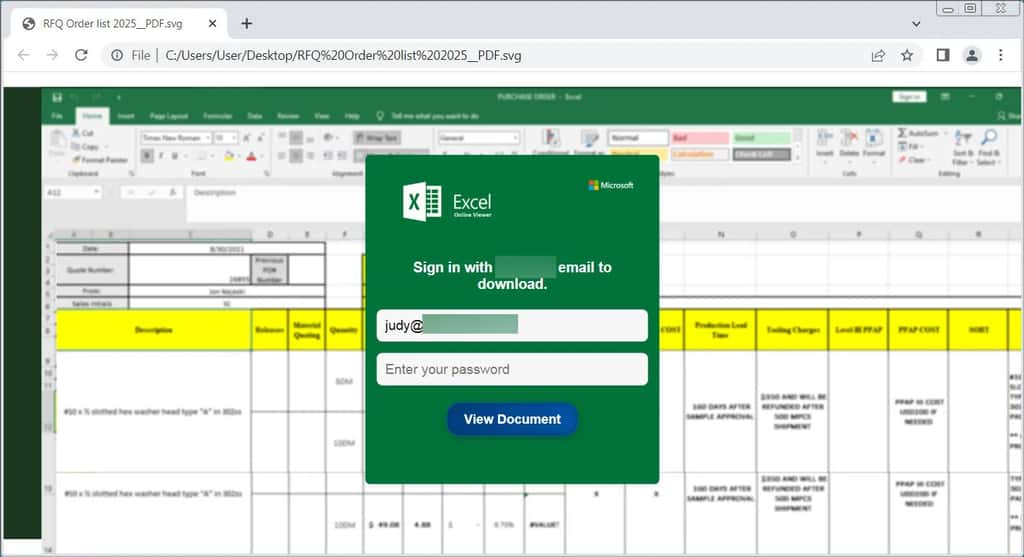

Le problème réside dans le fait qu'il s'agit d'une forme de code où il est possible d'y inclure du code HTMLcode HTML avec la balise <foreignObject>, et par extension, du JavaScript. Il est donc assez simple de cacher des scripts malveillants au sein d'images SVG. Cela permet par exemple de créer un fichier SVG contenant l'image d'un tableau Excel et d'afficher par-dessus un faux formulaire de connexion à Excel. En entrant ses identifiants, ceux-ci sont envoyés à l'auteur de l'image.

Dans d'autres cas, l'image contient du JavaScript pour rediriger le navigateur vers un site de phishing plus classique. Bien entendu, un script malveillant peut aussi être utilisé pour transmettre un malware. Dans ce cas, l'image contient ce qui semble être un document officiel, avec un bouton de téléchargement qui renvoie vers un fichier d'installation de malware. Et comme il s'agit d'un format d'image considéré comme anodin, la plupart des antivirus ne détectent pas le code malveillant. Il faut donc redoubler de vigilance et ne jamais ouvrir de fichier SVG en pièce jointe d'un e-mail.