Tête de mort, emblème de ralliement des pirates de toutes générations...

En une dizaine d'années, la mentalité des pirates a fondamentalement changé. Il ne s'agit plus d'étudiants ou de hobbyistes pénétrant des sites pour s'amuser, mais de véritables criminels ayant l'argentargent pour unique motivation. Des organisations n'hésitent pas à engager des hackers pour les aider à obtenir des informations sensibles en prenant le contrôle de votre ordinateur à distance, comme votre numéro de carte de crédit et son code secret (que des programmes implanté sous forme de cheval de Troie peuvent déterminer au départ de sa frappe sur le clavier), ou n'importe quelle donnée personnelle.

L'espionnage industriel représente aussi une bonne part des incursions au sein des sites informatiques des grandes entreprises, tandis que les Etats-Unis soupçonnent constamment la Chine d'obtenir par ce moyen des informations sur la technologie nucléaire et autres secteurs de pointe. Selon les acteurs de la conférence mondiale sur la sécurité, environ 8 sites sur 10 ne sont pas sécurisés et exposent ainsi toute leur vulnérabilité aux pirates informatiques, les autres n'étant que des sites "vitrines" sans intérêt commercial. Mais le principal risque ne concerne pas ces sociétés, mais bien les clients qui y accèdent en toute confiance.

Le phishing nouvelle génération

On ne présente plus le phishing, cette pratique qui consiste pour un pirate à imiter, souvent à la perfection, le site d'une entreprise ou d'une banque et à vous y diriger avec les conséquences que l'on imagine. Aujourd'hui, les fournisseurs de services sérieux incorporent des logicielslogiciels anti-phishing alimentés par des bases de donnéesbases de données qui permettent la plupart du temps d'éviter le problème. Mais les pirates ont là aussi bien évolué et utilisent à présent le Cross-Site Scripting (XSSXSS), méthode qui permet de faire du phising à partir du site véritable !

Vous recevez alors un mail qui vous invite, par exemple, à vous connecter sur le site de votre organisme bancaire. A la différence du phishing pur et dur, c'est cependant vers le véritable site que vous êtes dirigé, mais un bout de code Javascript y a été préalablement dissimulé et lorsque vous cliquez, c'est votre banque elle-même qui vous l'expédie au lieu d'afficher un message d'erreur. Sans que vous ne vous soyez aperçu de rien, le pirate contrôle alors votre machine et peut donner libre cours à son imagination... et à sa malhonnêteté.

Le problème est sérieux car l'attaque peut se produire même si votre serveurserveur est parfaitement configuré avec toutes ses mises à jour et l'attaque traversera en toute impunité votre pare-feupare-feu, car la faille se trouve au niveau du site web et de ses applicationsapplications. Avant d'installer leur piège, les hackers auront préalablement envoyé des milliers de tests sur le site visé afin d'en étudier les réponses et ainsi découvrir des failles de programmation inconnues même de leurs auteurs. Ils peuvent alors agir en toute sécurité... pour eux.

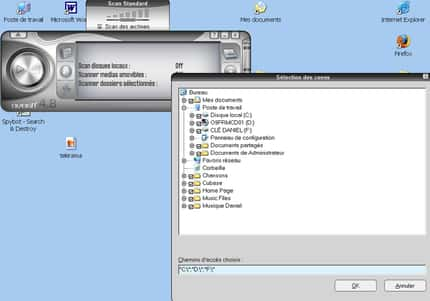

Se protéger est un véritable problème. Ce type d'attaque, très récent, commence à peine à être examiné par les auteurs d'antivirusantivirus. Au niveau professionnel, il est possible d'utiliser des logiciels spécialisés qui isolent la navigation internet en la plaçant dans un espace virtuel totalement isolé du reste des applications, mais tous les utilisateurs ne peuvent pas se payer les services d'un administrateur réseau... Reste la bonne vieille solution: ne jamais cliquer sur un lien reçu par email, même s'il provient du vrai site, car il peut dissimuler quelques surprises.