au sommaire

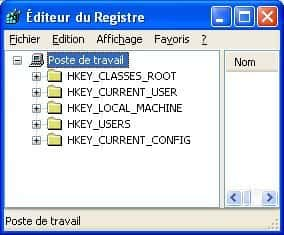

La base de registre de Windows vue par l'outil Regedit

Il suffit qu'une entrée de la base de registre de Windows dépasse les 260 caractères pour qu'elle disparaisse à la vue de tous.

Et à quoi cela peut-il bien servir de masquer une entrée du registre ? A jouer des tours pendables si cette dernière est associée à une clé stratégique de Windows. Par exemple celle consultée à chaque démarrage pour savoir ce qui doit être lancé. Dans ces conditions l'astuce permettrait d'assurer le démarrage automatique et discret de n'importe quel programme : virus, spyware, key logger ou rootkit quelconque pour ne citer que les candidats les plus évidents.

Du côté des bonnes nouvelles, seul l'outil de visualisation de Windows est concerné par cette vulnérabilité : si vous avez pris l'habitude de consulter la base de registre à l'aide d'autres logiciels (tel l'excellent Autoruns de Sysinternals ou l'outil en ligne de commande regreg), vous serez en mesure de détecter les entrées suspectes. En outre les outils de sécurité façon HIPS qui surveillent les entrées de la base de registre ne sont probablement pas affectés (à moins qu'ils ne soient aussi mal programmés que l'outil de MicrosoftMicrosoft, mais c'est une autre histoire !)

Enfin, toujours au chapitre des bonnes nouvelles, cette "vulnérabilité" ne peut pas être exploitée à distance : il faut qu'un code malicieux ait déjà pu s'exécuter sur le PCPC pour être en mesure de placer une telle entrée invisible dans la base de registre. Avec un système à jour, un navigateurnavigateur correctement configuré et un peu de jugeote, cela ne devrait pas se produire !