au sommaire

Savez-vous combien de capteurscapteurs un smartphone utilise ? Plus d'une vingtaine si l'on compte les appareils photo avant et arrière, le GPS, les capteurs de luminosité et de proximité, les GPS, accéléromètres, gyroscopes, microphones, etc. Ces composants collectent des informations sur le terminal et son utilisateur sur lesquelles le système d'exploitation ainsi que les applicationsapplications installées s'appuient pour fonctionner.

Or, il se trouve que ces programmes ne réclament pas d'autorisation d'accès pour tous les capteurs qu'ils vont solliciter. Ceci ouvre une brèche de sécurité potentiellement très nuisible, comme viennent de le démontrer des chercheurs de l'université de Newcastle (Royaume-Uni). Dans un article publié par la revue International Journal of Information Security, ils exposent une méthode qui leur a permis de récupérer le code PIN d'un smartphone en se basant sur les mouvementsmouvements de l'appareil lorsque son propriétaire interagit avec l'écran tactileécran tactile.

Le fait de tapoter, faire un geste de balayage, de défilement provoque une signature unique. En se servant d'une page web piégée dont ils connaissaient l'agencement, les chercheurs ont pu déterminer sur quelles portions de la page l'utilisateur tapait et, plus grave, ce qu'il tapait. Résultat, durant leurs essais, ils sont parvenus à voler un code PIN à 4 chiffres avec un taux de réussite de 70 % lors du premier essai et de 100 % au bout de cinq essais. Outre les codes PIN et mots de passemots de passe, un capteur comme l'accéléromètre peut par exemple donner des indications sur une activité physiquephysique de la personne : assise, en marche, en déplacement dans une voiturevoiture ou un train, etc.

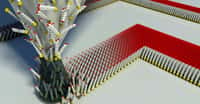

Cette capture extraite d’une vidéo réalisée par l’équipe de chercheurs de l’université de Newcastle montre la réaction des capteurs de mouvements du smartphone pendant que la personne tape un code PIN. © Newcastle University

Apple et Google ont été avertis

« Plus inquiétant, sur certains navigateursnavigateurs InternetInternet, nous avons découvert que si vous ouvrez une page depuis votre tablette ou votre téléphone qui contient ce type de logiciel malveillantlogiciel malveillant, et que vous ouvrez ensuite une deuxième page pour accéder par exemple à votre compte bancaire, sans avoir fermé le premier onglet au préalable, ces malware sont en mesure de récupérer les informations personnelles que vous avez tapées », explique le professeur Maryam Mehrnezhad qui a mené ce projet de recherche.

Il ajoute que ces dispositifs seraient même en mesure de continuer à fonctionner en arrière-plan lorsque le smartphone est en veille si l'on ne prend pas soin de fermer le navigateur ou les applications actives. Les principaux éditeurs de navigateur Internet, dont AppleApple et GoogleGoogle, ont été informés de la situation via le World Wide Web ConsortiumWorld Wide Web Consortium (W3C). Certains acteurs, notamment Mozilla et Apple, ont partiellement traité le problème sur les versions mobiles de leurs navigateurs respectifs. Mais personne n'a encore proposé de parade technique complète.

En attendant, les usagers sont invités à appliquer quelques règles de prudence élémentaires :

- changer régulièrement de mots de passe et de codes PIN ;

- vérifier les autorisations que réclament les applications au moment de l'installation ;

- installer des applications provenant de magasins en ligne officiels ;

- appliquer régulièrement les mises à jour du système d'exploitation mobile et des applications.

Découvrez les comparatifs et guides d'achats Smartphones

Retrouvez tous nos articles sur la rubrique guides d'achat smartphone :

- Meilleurs Smartphones 2024 - Test et Comparatif

- Meilleurs Smartphones 5G 2024 - Test et Comparatif

- Meilleurs Smartphones Apple 2024 - Test et Comparatif

- Les meilleurs smartphones à moins de 800 € : lequel choisir en 2024 ?

- Les top smartphones haut de gamme à moins de 700 €

- Les meilleurs smartphones à moins de 600 € : lequel choisir en 2024 ?

Ce qu’il faut

retenir

- Un smartphone comporte plus d’une vingtaine de capteurs.

- Les applications mobiles accèdent à certains capteurs sans demander d’autorisation préalable.

- Pour le moment, il n’existe pas de parade technique à ce problème de sécurité.