Lors d'une simple communication téléphonique, une énorme faille de l'application WhatsApp livre un accès complet au contenu du smartphone. Quelque 1,5 milliard d'utilisateurs sont concernés. La vulnérabilité a été corrigée lundi.

Une faille majeure a été découverte dans l'applicationapplication mobile de messagerie instantanée WhatsAppWhatsApp qui est pourtant chiffrée de bout à bout. Un simple appel entrant sur la messagerie suffit à donner un accès complet au smartphone. Cette faille concerne l'ensemble des 1,5 milliard d'utilisateurs de cette application, qui appartient à FacebookFacebook. Cette faille vaudrait un million de dollars, selon le site Zerodium, une entreprise de sécurité qui achète les failles sur toutes les plateformes.

L'éditeur a découvert début mai qu'un groupe avait réussi à installer un programme de surveillance sur les smartphones de ses utilisateurs, aussi bien sur iPhone que sur les mobiles utilisant AndroidAndroid. Pour mener à bien l'attaque, il leur a suffi d'appeler la victime via WhatsApp. Cette dernière n'a même pas besoin d'y répondre, faire sonner le mobile suffit à déclencher la faille. Le groupe a pu alors installer discrètement un logiciel espionlogiciel espion, qui supprime toute trace de l'appel dans l'historique pour rester discret.

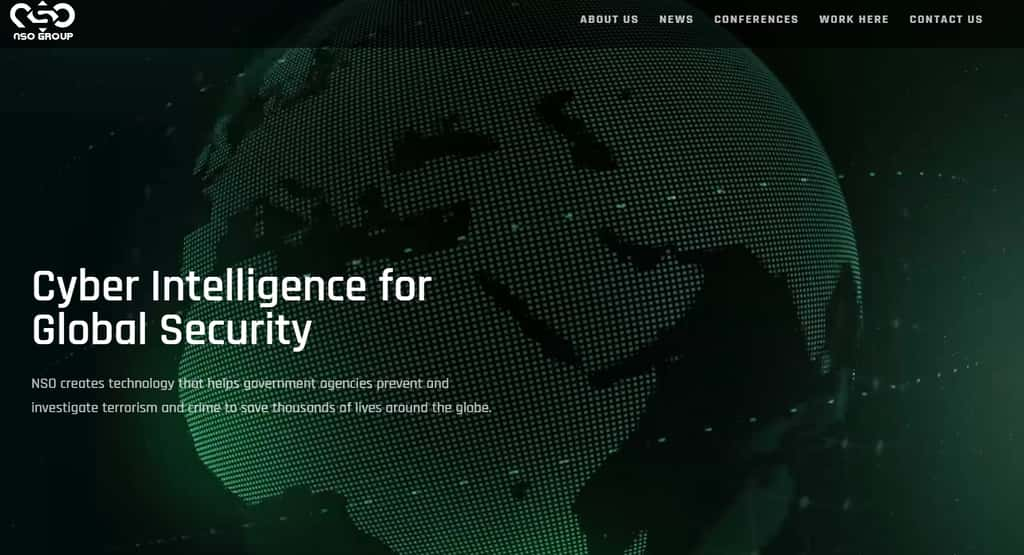

L’éditeur NSO pointé du doigt

Le Financial Times a identifié l'éditeur du logiciel comme étant la firme israélienne NSO, connue pour vendre des logiciels espions aux services de renseignement des pays occidentaux et au Moyen-Orient. Son produit phare, PegasusPegasus, peut collecter toutes les informations du smartphone, y compris les e-mails, SMS et photos, mais il peut aussi allumer la caméra et le microphone pour surveiller la victime à son insu. Ce programme a déjà été utilisé dans des attaques contre des utilisateurs WhatsApp, mais à l'époque les victimes, principalement des militants des droits humains au Moyen-Orient, recevaient des messages trompeurs leur incitant à télécharger Pegasus via un lien.

Le groupe NSO avait annoncé que ses logiciels espions n'étaient utilisés que contre des cibles légitimes des forces de l'ordre. Cependant, selon John Scott-Railton de Citizen Lab, l'une des victimes serait un avocatavocat spécialisé dans les droits de l'homme basé au Royaume-Uni. Son mobile a été attaqué dimanche soir alors que WhatsApp était en train de neutraliser la faille. Après un premier échec, son mobile a subi une seconde attaque, toujours sans succès, tendant à suggérer que l'attaquant ne savait pas encore que la faille avait été bloquée.

Une mise à jour déjà publiée

À l'heure actuelle, WhatsApp n'a donné aucune estimation du nombre de victimes. Un représentant de la firme a confirmé qu'un « certain nombre d'utilisateurs ont été ciblés au travers de cette faille par un acteur aux technologies avancées. L'attaque a toutes les caractéristiques d'une entreprise privée qui travaillerait avec des gouvernements pour livrer un logiciel espion qui prend le contrôle des systèmes d'exploitation mobiles ».

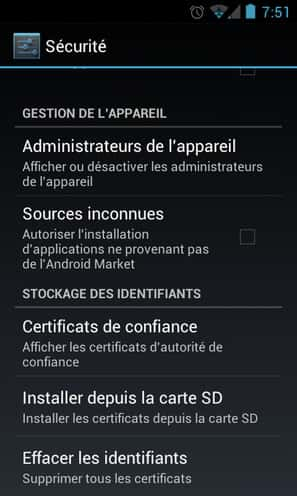

WhatsApp a annoncé être intervenu sur ses serveurs vendredi pour empêcher ces attaques, et a publié une mise à jour ce lundi pour corriger la faille. Les utilisateurs sont vivement encouragés à vérifier que l'application est à jour.

Ce qu’il faut

retenir

- WhatsApp souffre d'une faille qui concerne ses 1,5 milliard d'utilisateurs.

- Après l'arrivée d'un logiciel espion, un simple appel téléphonique sur l'application donne accès à l'intégralité du mobile.

- WhatsApp a apporté un correctif dès ce lundi.