Moins de 19 minutes ! C'est le laps de temps pour réagir à une attaque sur un réseau d'entreprise. Au-delà, les hackers peuvent compromettre durablement la sécurité du réseau et dérober un maximum de données. À ce petit jeu, les pirates russes sont de loin les plus forts. Explications.

au sommaire

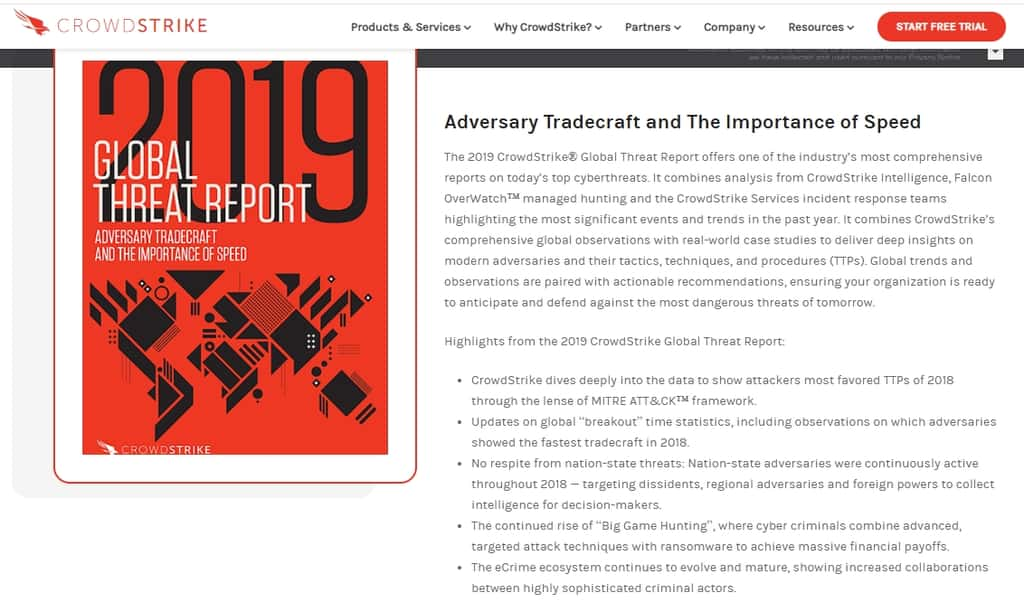

CrowdStrike, une société américaine spécialisée dans la cybersécurité, vient de publier un rapport sur les attaques réseau. Cette étude s'intéresse de près au temps nécessaire pour infiltrer un réseau localréseau local, notamment par les différents groupes de hackers soutenus par des États. Les résultats sont édifiants : en seulement 19 minutes, les pirates peuvent compromettre la sécurité du réseau et accéder à toutes les informations sensibles qui s'y trouveraient.

Le rapport, qui s'intéresse aux attaques réalisées en 2018, relève différentes tendances de fond. Tout d'abord une chasse à la prime, où les hackers infectent les machines avec des « rançongiciels » (ou ransomwareransomware), un virus qui prend en otage les ordinateurs en réclamant un paiement. À l'inverse, les attaques qui n'utilisent pas de virus visent principalement les médias, les industries technologiques et l'éducation. Les chercheurs ont également remarqué une tendance à la collaboration entre les groupes disposant des méthodes les plus sophistiquées. De plus, certaines attaques en provenance de la Chine, l'Iran et la Russie ont ciblé spécifiquement le secteur des télécommunications, sans doute pour des activités d'espionnage.

La notion de « breakout time »

Les analystes se sont intéressés à un délai spécifique, baptisé « breakout time », littéralement le temps d'évasion. À partir du moment où le premier ordinateur est compromis par une attaque venant d'Internet, le breakout time correspond au délai nécessaire pour compromettre une seconde machine sur le réseau. Le plus difficile est généralement de trouver un point d'entrée. Les ordinateurs sont généralement protégés contre les attaques venant d'Internet, mais pas contre celles venant du réseau interne. Une fois qu'ils contrôlent un premier appareil, franchir la sécurité des autres est beaucoup plus rapide.

Dans cette publication, basée sur l'étude de plus de 30.000 attaques en 2018, les équipes de Russie sont de loin les plus efficaces. Ils parviennent en seulement 18 minutes et 49 secondes en moyenne à compromettre un second ordinateur sur un réseau. Cela signifie qu'un administrateur du réseau ciblé dispose de moins de 19 minutes pour détecter l'intrusion et la bloquer avant de voir son réseau commencer à tomber aux mains des assaillants.

Les Russes, de loin les plus rapides

Chaque équipe et chaque attaque est différente, et les temps calculés sont une moyenne pour les différents groupes de chaque type d'acteur identifié. CrowdStrike en a identifié cinq différents, avec les Russes largement en tête. La seconde place revient aux Nord-Coréens, avec un breakout time moyen de deux heures et vingt minutes. Si ce temps est beaucoup plus long que celui des Russes, il laisse néanmoins un délai extrêmement court pour qu'un administrateur système puisse détecter l'intrusion et réagir. Les groupes chinois prennent la troisième place, avec un temps moyen de quatre heures. Viennent ensuite les Iraniens, avec un total de cinq heures et neuf minutes. La dernière catégorie est constituée des groupes de criminels électroniques qui fonctionnent à l'échelle globale, sans affiliation spécifique à un État. Leur temps moyen est de neuf heures et quarante-deux minutes, mais le rapport souligne que certains acteurs peuvent être très rapides et rivaliser avec les meilleurs des autres groupes.

La vitessevitesse est donc un élément clé dans toute réponse à une attaque, d'autant plus que le rapport indique que les attaques en provenance des groupes de hackers à la solde des États continuent à un rythme soutenu. Ils n'hésitent pas à viser les dissidents, les adversaires régionaux et les pouvoirs étrangers pour voler des informations.

Ce qu’il faut

retenir

- Il faut moins de vingt minutes à des hackers russes, soutenus par le Kremlin, pour compromettre un réseau d'entreprise.

- Les pirates Nord-Coréens peuvent y parvenir en deux heures vingt minutes, ce qui est également très rapide.

- Seuls les groupes de hackers à la solde des États sont capables de telles performances.