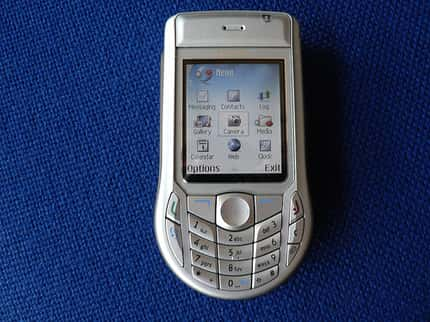

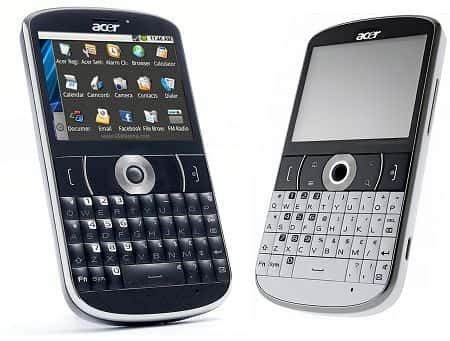

Les mobiles sont devenus de vrais petits ordinateurs, à l'image de ce beTouche E130, de Acer, en vente en France à partir du 18 août 2010. « La sécurité sur les sites pour mobiles devrait être traitée aussi sérieusement que sur les sites Web pour ordinateurs » concluent les auteurs de l'étude. © Acer

Sur le mobile, le doigt tapote rapidement sur l'écran tactile pour consulter les dernières informations d'un site météométéo, lesquelles apparaissent bien à l'écran. Mais entre-temps, une autre transaction a lieu, toute différente. Ce pourra être, pourquoi pas, un transfert d'argentargent, l'envoi de SMS surtaxés ou encore l'intrusion dans le réseau Wi-Fi autour de l'utilisateur.

Le principe n'a rien de nouveau : c'est celui du clickjacking (détournement de clic), bien connu sur ordinateur. En septembre 2008, Robert Hansen (de l'entreprise SecTheory) et Jeremiah Grossman (WhiteHat Security) en avaient fait une démonstration spectaculaire, exploitant un bugbug de FlashFlash Player, corrigé depuis. Mais la ruse reste utilisable pour des sites Web. Un cadre, ou frame, parfaitement invisible, peut être ajouté en surimposition à l'écran sur une page Web, comme un calque.

L'utilisateur, en croyant cliquer sur un bouton du vrai site, envoie en fait l'information vers une autre adresse. Si le code malicieux est suffisamment bien conçu, il donnera l'illusion que la commande de l'utilisateur a bien été comprise. Toutes sortes de manipulations frauduleuses peuvent être imaginées à partir de ce principe, y compris la prise de contrôle de l'ordinateur. On peut aussi s'en servir pour récupérer des données personnelles.

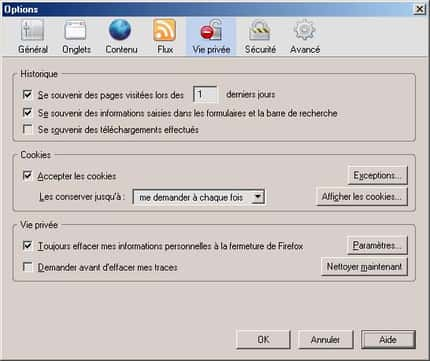

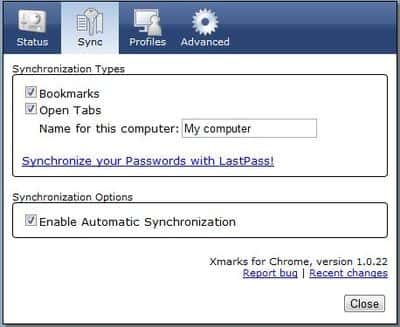

Les navigateurs sont tous vulnérables à ce genre d'attaque même si Firefox a intégré une option NoScript empêchant un script inséré dans la page Web d'ouvrir un accès vers une autre adresse. Mais la protection a des limites et la meilleure solution est de protéger le site lui-même en implémentant un code dit frame-busting (destructeur de frame, en quelque sorte), ce qui pose problème notamment parce que la méthode peut gêner l'affichage des publicités.

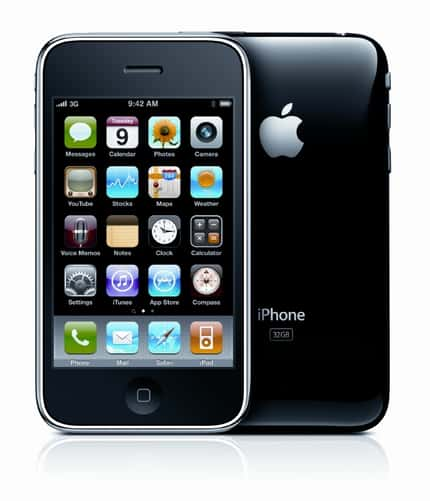

Le mobile, un bon terrain pour les pirates

Une équipe du Security Laboratory de l'Université de Stanford a voulu vérifier où en sont les protections intégrées aux sites Web les plus connus. Les informaticiens ont pris comme référence le classement d'Alexa, qui indique les 500 sites les plus populaires. Un sur sept avait installé ce genre de protection. La situation semble plus critique encore avec les mobiles : dans ce top 500, la moitié des sites ont une version spécifiquement destinée aux smartphones, mais deux seulement sont protégés contre le clickjacking.

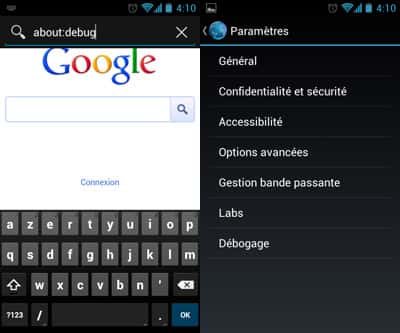

Les auteurs ont diffusé leurs études (voir les liens au bas de cet article) et viennent également de les présenter lors d'un colloque sur la sécurité informatique, le Workshop on Offensive Technologies (WOOT), tenu à San José (Californie) pour la dixième fois. Elie Bursztein et ses collègues ont même présenté une démonstration vidéo (en anglais) de ce qu'ils nomment le tapjacking, équivalent du clickjacking pour les mobiles (to tap signifiant tapoter, par exemple sur un écran tactile). Elle montre un utilisateur face un site de jeu (simulé, ici) et qui provoque involontairement l'envoi d'un message sur son compte TwitterTwitter.

« Un pirate peut afficher ce qu'il veut sur l'écran, explique Elie Bursztein au magazine Technology Review, du MIT. Et l'utilisateur ne peut pas deviner ce qui part vers le vrai site et ce qui est envoyé au pirate. » Comme on le savait déjà, le téléphone mobile fournit un terrain propice. La petite taille de l'écran ne permet pas de tout afficher, en particulier les informations sur le site lui-même. La banalisation de l'appareil a de quoi aiguiser l'appétit d'informaticiens malhonnêtes : « Les gens font des achats sur leur téléphone, ils utilisent FacebookFacebook et Twitter, et, bientôt, ils feront des opérations bancaires ».