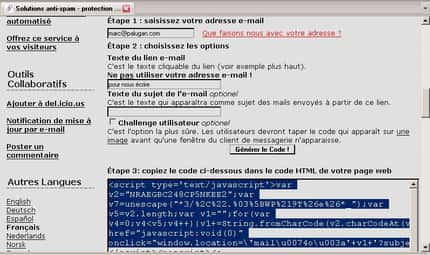

Épaulé par des cybercriminels, un surprenant hébergeur néerlandais du nom de Cyberbunker serait à l’origine des attaques DDOS concentrés sur plusieurs serveurs liés à Spamhaus. Cyberbunker porte bien son nom puisque l’hébergeur est localisé dans un ancien bunker de l’Otan, datant de la guerre froide et situé en Hollande. © Cyberbunker

Internautes tremblez ! Le Web s'effondre, les connexions sont engorgées et Internet dans sa globalité est ralenti ! En fin de semaine dernière, la presse, internationale et française, a repris et parfois exagéré une information rapportée initialement par le New York Times. Selon le quotidien, des attaques massives de déni de service, autrement appelée DDOS, auraient perturbé le trafic mondial d'Internet entre le 18 et le 26 mars.

Pourtant, les internautes n'ont rien remarqué. C'est normal et mieux valait ne pas trop se précipiter sur cette information sensationnelle. Si quelque chose a inondé le réseau, c'est plutôt le flux d'informations sur le sujet...

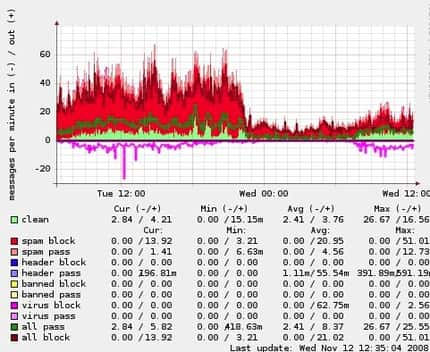

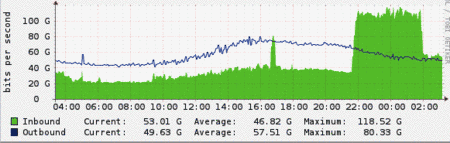

Des attaques DDOS massives ont été menées contre les serveurs de Spamhaus du 18 au 26 mars. Le maximum a atteint 300 gigabits par seconde. © CloudFlare

Des attaques bien réelles de Cyberbunker

Certes, comme le montre le graphique ci-dessus, ces attaques DDoS ont bel et bien existé et développé des volumesvolumes de 300 gigabits par seconde. On est donc en droit de les qualifier de massives, puisque ce type de manœuvre se limite habituellement à une cinquantaine de gigabits/s au maximum.

Ces attaques feraient partie d'un plan de représailles de la part d'un hébergeur néerlandais baptisé Cyberbunker contre une organisation européenne appelée Spamhaus et dont l'activité est la lutte contre le spam. Excepté les sites pédopornographiques ou en liaison avec le terrorisme, Cyberbunker se targue d'accueillir n'importe quel site. Ainsi, il héberge tout ou partie de The Pirate Bay, ou encore Wikileaks depuis plusieurs années. Mais surtout, le service est susceptible d'accueillir des plateformes de spam. C'est bien l'objet du courroux, puisque Spamhaus l'a placé sur sa liste noire et que les sites provenant de ses serveursserveurs sont bloqués un peu partout.

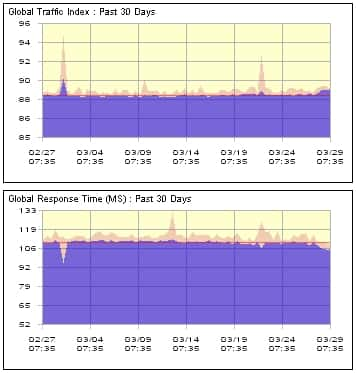

Pas de quoi faire trembler le Web. Comme le montrent ces graphiques mesurant le trafic d’Internet entre le 27 février (02/27) et le 29 mars (03/29), ces attaques de déni de service DDOS sans précédent n’ont pas perturbé l’activité du réseau Internet dans sa globalité, contrairement à ce qui a été martelé par les médias. Très simples à mettre en place, ces attaques consistent à inonder de requêtes des serveurs ciblés pour les saturer et, ainsi, en empêcher l’accès. Une technique difficile à contrer. © Internet Traffic Report

Seulement un léger ralentissement...

Quoi qu'il en soit, ces attaques ont été signalées par le site CloudFlare avec des propos inquiétants, ce qui a sans doute poussé le New York Times, puis la BBC, à reprendre et amplifier ce sujet. Pourtant, les données des différentes sociétés spécialisées dans les mesures de trafic mondial, comme Internet Traffic Report, ou encore Renesys, sur cette période, ne montrent aucun pic ni congestion particulière. Renesys est bien plus inquiet d'une rupture intentionnelle d'un câble sous-marinsous-marin qui a véritablement des conséquences importantes pour l'Afrique, l'Asie et le Moyen-Orient.

En vérité, les attaques DDOS ont été effectivement ciblées sur quelques gros sites européens précisément visés, mais cela n'a rien engendré au niveau du réseau global. La société de mesure de trafic IP-Label, rapporte 01net, n'a rien constaté d'anormal entre le 18 et le 26 mars, sinon un temps d'accès augmenté de 10 % ponctuellement et sur quelques hébergeurs en Europe. Autrement dit, il y a eu beaucoup plus de bruit que de mal sur le réseau.