Google souhaite encore une fois montrer son âme de défenseur des libertés et des droits de l'Homme. Pour cela, il vient de dévoiler le Project Shield. Pour le géant d'Internet il s'agit de mettre à disposition des plus faibles ses technologies, pour lutter contre la censure menée par des gouvernements ou des groupes de pressionpression via Internet. Dans ce domaine, l'arme la plus employée pour empêcher un message politique de se propager est l'attaque DDoS (ou distributed denial of servicedenial of service).

Ce type d'attaque est la plus basique et efficace pour faire tomber sous de multiples connexions des sites Web ciblés. Pour l'attaquant, il s'agit de contaminer des dizaines, voire des centaines d'ordinateurs pour les piloter à distance afin qu'ils se connectent tous en même temps sur l'adresse IP d'un site. Une autre solution consiste à véroler directement les serveurs chez un hébergeur, ou mieux encore, à prendre le contrôle de serveurs DNS. Dans ce dernier cas, les attaques sont colossales avec des trafics atteignant des dizaines de gigabits par seconde.

Tous les grands sites gouvernementaux ou des géants de l'industrie ont connu ce type d'attaque. Aujourd'hui, les sites d'intérêt majeur sont pour la plupart équipés pour y résister. Dans ce domaine, c'est la loi du plus costaud. Autrement dit, plus la capacité du site à absorber des dizaines de milliers de connexions simultanées est importante, et plus il peut échapper à ce genre d'agression. En revanche, les ONG, ou les sites indépendants d'information et de défense des droits de l'Homme, ne disposent pas des ressources suffisantes pour les éviter. Pour les protéger et les faire bénéficier de ses ressources colossales, GoogleGoogle invite donc les webmasters de sites répondant à ces critères à s'inscrire à ce programme de protection Project Shield gratuitement. Une fois leur demande acceptée, la totalité de leur trafic passe par les serveurs de la firme de Mountain View.

Les attaques DDoS sont souvent employées pour faire taire un blog politique. Faire en sorte qu’il résiste à ces assauts, voilà l’objectif de Google. Il propose aux sites d’information indépendants et défendant les droits humains de bénéficier de la puissance de ses ressources pour faire face à ce type d’attaques. Dans cette vidéo (en anglais) est expliqué ce qu’est une attaque DDoS. Elle montre des tests réalisés avec succès par Google auprès de blogueurs ou d’organismes qui n’auraient pas pu faire entendre leur voix sans cela. © Google

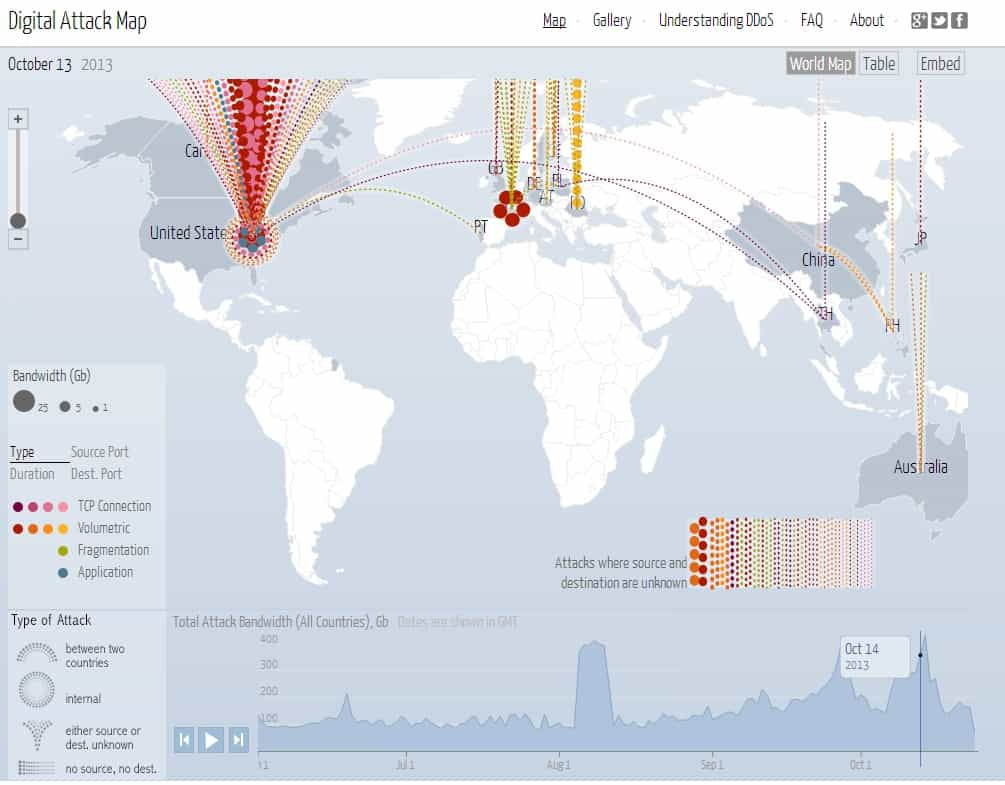

La carte des attaques DDoS en temps réel

Il ne faut pas croire que ces attaques soient ponctuelles et anecdotiques. Pour s'en rendre compte, Google dévoile également une mappemonde en temps réel des différentes attaques DDoS se déroulant sur la planète. Les flux sont représentés selon leur intensité. La taille de la bande passantebande passante exploitée est indiquée, ainsi que la provenance, la destination de l'attaque et sa duréedurée. La couleurcouleur montre le type d'attaque menée. On remarque que la grande majorité des attaques vise les États-Unis, et que dans de nombreux cas, elles-mêmes proviennent directement du territoire américain. Elles touchent également fortement la Chine, qui est bien placée comme attaquante.

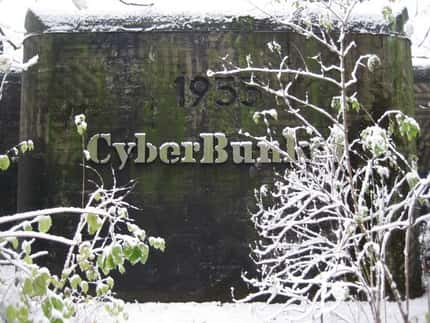

La France est aussi une source et une destination quasi permanente d'attaques DDoS en raison de l'offre conséquente d'hébergement de site qu'elle propose. N'oublions pas que Wikileaks a été un temps hébergé par OVH. Pour les mêmes raisons, les Pays-Bas occupent une grande place en la matièrematière. On se rappelle des représailles massives menées il y a quelques mois, par l'hébergeur Cyberbunker contre l'organisation Spamhaus.

Dans la grande majorité des cas, on peut constater que les attaques proviennent de sources inconnues ou visent des zones géographiques non détectées. Pour cette raison, sur la carte, les flux ne sont pas forcément reliés à un pays en particulier, mais sont dirigés verticalement vers le haut de la carte. Et pour cause, il est souvent difficile de savoir où se trouvent les instigateurs d'une attaque : ils se cachent souvent derrière des botnets ou les serveurs d'un hébergeur. L'ensemble des flux de cette carte provient d'Arbor Networks, un fournisseur de solutions de sécurité. Cette société récolte ces données en temps réel chez des centaines d'opérateurs partenaires : les informations sont donc parfois partielles, puisque l'ensemble des opérateurs qui n'a pas passé d'accord avec Arbor Networks n'est pas sondé.