au sommaire

BadNews, voilà un malware qui porteporte bien son nom... Détecté par Lookout, une société californienne spécialisée dans la conception de solutions de sécurité pour AndroidAndroid, il aurait déjà infecté entre 2 et 9 millions de terminaux fonctionnant sur le système d'exploitation pour mobilemobile de GoogleGoogle. Ce nuisible se cachait dans 32 applicationsapplications disponibles sur le Google Play, jusqu'à leur retrait par le géant d'Internet.

La grande particularité de BadNews, c'est son processus d'installation. Pour échapper aux contrôles de sécurité de Google, le malware se cache derrière des jeux ou des applications populaires à l'apparence totalement inoffensive, et ne s'active pas immédiatement. Ce stratagème donne le temps aux utilisateurs de laisser des commentaires positifs, ce qui va d'autant plus solliciter l'installation de ces applications. C'est pour cette raison qu'entre 2 et 9 millions de smarphones Android ont été contaminés en très peu de temps.

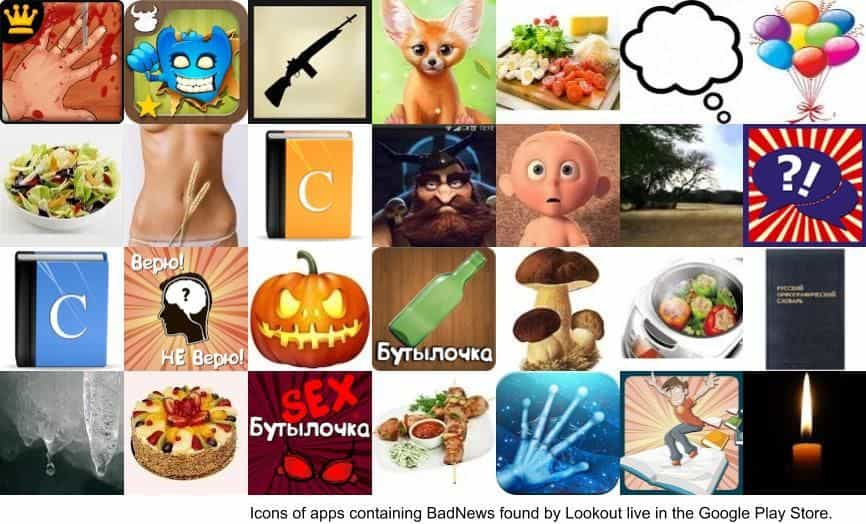

Voici la liste des 32 applications infectées dénichées sur le Google Play par le spécialiste de la sécurité pour mobile Lookout. La société explique sur son blog qu’il est préférable de ne jamais autoriser le système à installer des applications provenant de sources non officielles. Pour éviter qu'elles s'installent automatiquement, il est nécessaire de réaliser un petit réglage en décochant une case prévue à cet effet dans la rubrique « sécurité des paramètres système ». © Lookout

Avec BadNews, attention aux messages de mise à jour

Comme bien souvent, les applications gratuites affichent des publicités, et c'est là que les problèmes débutent. C'est justement ce réseau publicitaire à l'aspect innocent qui va agir, en rapatriant les véritables nuisibles à une date bien ultérieure à l'installation. Pour cela, il affiche un faux message incitant à faire la mise à jour d'applications populaires. Lookout a ainsi identifié une mise à jour de SkypeSkype et une du réseau social russe VKontakte dotées d'extensions .apk (skype.installer.apk, mail.apk, etc.).

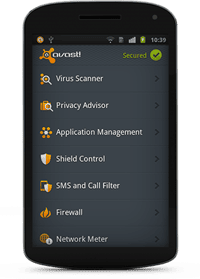

L'utilisateur doit alors valider l'installation, et elle sera activée si le terminal n'est pas équipé d'un système de protection comme celui de Lookout. Ensuite, le malware va se connecter à son serveur de contrôle (control and command) toutes les quatre heures, pour tenter de récupérer le numéro de téléphone et l'identifiant (ID) de l'utilisateur.

Une fois cette étape passée, de faux messages supplémentaires s'affichent pour amplifier l'installation d'applications malveillantes permettant de soutirer de l'argentargent au propriétaire du smartphone. Dans le pire des cas, le serveur installe AlphaSMS, une application conçue pour envoyer des SMS surtaxés à partir du terminal infecté.

Des applications russes pour la moitié

Prévenu par Lookout, Google a aussitôt supprimé les applications intégrant ce piège et suspendu leurs comptes. Difficile pour le moment de savoir si leurs développeurs avaient consciemment ajouté dans leurs bibliothèques le SDK BadNews ou s'ils ont également été dupés. Il y avait donc 32 applications concernées, dont la moitié provenait de Russie. Les serveurs de prise de contrôle sont quant à eux établis en Allemagne, en Russie et en Ukraine.

Cette histoire ne va pas arranger la réputation plutôt médiocre du Google Play en matièrematière de sécurité. Google n'y est pourtant pas pour grand-chose, en raison du caractère tant inédit que fourbe de la menace.

Découvrez les comparatifs et guides d'achats Smartphones

Retrouvez tous nos articles sur la rubrique guides d'achat smartphone :

- Meilleurs Smartphones 2024 - Test et Comparatif

- Meilleurs Smartphones 5G 2024 - Test et Comparatif

- Meilleurs Smartphones Apple 2024 - Test et Comparatif

- Les meilleurs smartphones à moins de 800 € : lequel choisir en 2024 ?

- Les top smartphones haut de gamme à moins de 700 €

- Les meilleurs smartphones à moins de 600 € : lequel choisir en 2024 ?