Des soldats américains, chargés de garder les armes nucléaires sur certaines bases des pays de l'Otan en Europe, ont divulgué par inadvertance des informations critiques sur l'emplacement des armes et les protocoles de sécurité actifs. Comment ? En utilisant une application servant aux révisions scolaires. Une mésaventure relevée par le site Bellingcat.

au sommaire

On oublie souvent que plusieurs bases militaires servant à l'Otan et implantées en Europe enferment de l'armement nucléaire. Si leur présence, autant que leur emplacement, est considérée comme secret, cela fait longtemps que des fuites permettent de savoir où les bases se trouvent. Ce secret de Polichinelle vient d'être renforcé par une révélation bien plus inquiétante. Outre l'emplacement exact des armes, les mémos complets des protocoles détaillés de sécurité concernant ces bases peuvent être accessibles par n'importe quel internaute via de simples recherches par mots clés sur le Web. L'affaire vient d'être dévoilée par le site d'investigations Bellingcat qui s'est fait connaître par ses révélations obtenues par recoupement sur la destruction du vol MH17 de la Malaysian Airlines par un missilemissile d'origine russe à l'Est de l'Ukraine.

Pour garder ces armes nucléaires, les militaires américains sur site ont pris la fâcheuse habitude d'enregistrer les longs protocoles de sécurité sous forme de fiches de révision avec des applicationsapplications grand public habituellement destinées aux étudiants. Baptisées Chegg, Quizlet, ou encore Carm, celles-ci hébergent donc des fiches permettant de consulter l'emplacement des caméras de sécurité, le planning des patrouilles, les codes de sécurité pour identifier le niveau de gravitégravité d'une menace, ainsi que les identifiants uniques nécessaires pour pénétrer les zones ultrasécurisées.

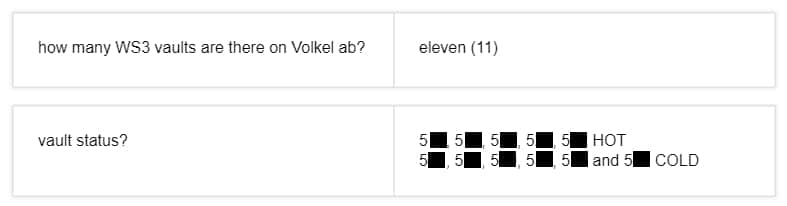

Et pour parfaire le tableau, les fiches des soldats révèlent également l'emplacement du stockage précis des armements. Afin de mettre la main sur ces fiches, il a fallu que Bellingcat saisisse dans le moteur de recherche de GoogleGoogle certains acronymes qui gravitent autour de l'armement nucléaire. Des acronymes dont on peut d'ailleurs trouver facilement la signification sur Wikipédia, par exemple. Ainsi, « PAS » désigne les hangars des avions, « WS3 », le système de sécurisation des armes. Il suffisait d'ajouter le nom d'une base militaire européenne à ces acronymes pour tomber sur les fiches de protocoles.

Des fiches de protocoles de sécurité visibles par tous depuis 2013

L'auteur de l'article Foeke Postma livre l'exemple de la base néerlandaise de Volkel-Uden. Ses recherches l'ont conduit à 70 fiches concernant cette base sur l'application Chegg. Certaines comportaient l'emplacement exact des missiles nucléaires. Des informations qu'il est possible de combiner à un cliché publié en 2013 sur FacebookFacebook où l'on peut voir des soldats américains posant devant un missile nucléaire d'entraînement. Le contenu de chaque fiche a pu ainsi être mis en rapport avec d'autres publications publiques et notamment des clichés publiés sur les réseaux sociauxréseaux sociaux par des militaires américains stationnés sur six bases en Europe. Finalement, avec cette méthode propre au site d'investigation, c'est l'ensemble des informations sensibles et la localisation précise des armements qui ont pu être identifiés.

“Et pour parfaire le tableau, les fiches des soldats révèlent également l’emplacement du stockage précis des armements”

Et cela ne date pas d'hier, puisque Bellingcat a souligné que certaines de ces fiches sont accessibles en ligne depuis 2013. Après que le site a pris soin de prévenir l’Otan et l'armée américaine, ces mémos semblent tous avoir disparu. Les ministères de la Défense de plusieurs pays de l'Otan accueillant ces bases (Belgique, Allemagne, Italie, Turquie, Pays-bas) ont également été contactés à ce sujet, mais ont préféré attendre que leur allié américain réponde. Un porteporte-parole de l'US AirAir Force a avoué à Bellingcat que la hiérarchie était au courant que le personnel utilisait cette application sur une grande variété de sujets. En revanche, aucune recommandation n'a été publiée sur leur exploitation. Ce qui est clair, c'est que les auteurs de ces fiches n'ont pas pris soin de protéger leur indexation et leur accès alors que cette option est disponible pour chacune des applications. Les autorités mènent désormais l'enquête.

Il n'en fallait pas plus aux organismes de lutte contre la prolifération des armes nucléaires pour monter au créneau et hurler à la violation flagrante des pratiques de sécurité liées à ces armes sur les bases de l’Otan. Il faut dire qu'avec de telles informations, une équipe bien organisée disposerait de toutes les informations pour prendre le contrôle de ces armements. Cette mésaventure vient rappeler celle des applications de fitnessfitness utilisées par les soldats américains pour s'entraîner, et qui dévoilait à la fois leur géolocalisation, leurs parcours et horaires d'entraînement sur des bases américaines en zone de conflit.