au sommaire

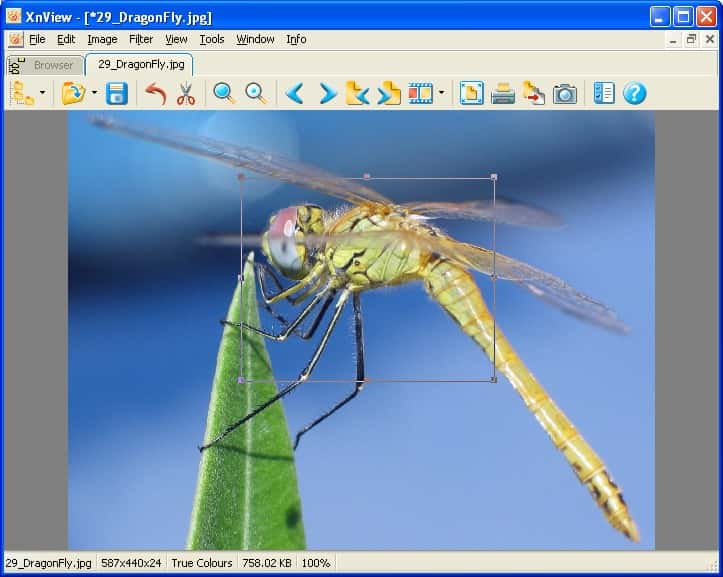

XnView, un logiciel agile

Cette faille affecte la fonction diaporama du programme. Elle résulte d'un problème dans la lecture du paramètre Fontname dans un fichier .sld. Un nom de longueur anormale peut provoquer un débordement de mémoire tampon (buffer overflow). L'exploitation de cette faille peut permettre l'exécution d'un code malveillant sur l'ordinateur. Bien entendu, il faut pour cela pousser l'utilisateur à lire un fichier .sld piégé, ce qui n'est pas une opération courante. Mais on sait bien que beaucoup de gens résistent difficilement à l'invitation à visualiser des pièces jointes à des mails ou à télécharger des images à partir de pages Web.

SecuniaSecunia classe cette faille comme hautement critique. Elle a été détectée dans les versions 1.92 et 1.92.1. Toutefois, elle pourrait affecter également d'autres versions. Comme ce logiciellogiciel n'est pas de ceux que l'on pense à mettre à jour périodiquement, il est probable que de nombreux ordinateurs hébergent une version vulnérable.

La solution est simple : il suffit de télécharger la dernière version (1.93.4/1.70). C'est l'occasion de conseiller cet excellent programme gratuit et multi-plateforme de Pierre Gougelet (en français malgré l'image ci-dessous).